我們一直不怕網站内容被爬走,但怕服務器被瘋狂的爬蟲爬垮,所以希望能限制惡意爬蟲速度,而又不影響用戶訪問和搜索引擎爬蟲抓取,這是個兩難的事情。

以前用過自己寫的php程序,但對數據庫有壓力,也不完善,後面放棄了。

還用過Apache qos模塊,但查看erro

我們一直不怕網站内容被爬走,但怕服務器被瘋狂的爬蟲爬垮,所以希望能限制惡意爬蟲速度,而又不影響用戶訪問和搜索引擎爬蟲抓取,這是個兩難的事情。

以前用過自己寫的php程序,但對數據庫有壓力,也不完善,後面放棄了。

還用過Apache qos模塊,但查看erro

現在Cloudflare中就有多種可以實現重定向功能的産品,包括:頁面規則、批量重定向、動态重定向、Workers等,另外還有源站Apache中設置的.htaccess,比較複雜了,下面來說說如何識别當前起作用的是哪個環節以及這些環節起作用的順序。

先來看《頁面規則的未來》中的一幅Cloudflare流量順序圖:

8月份記錄了一篇博客文章《采用Cloudflare的批量重定向功能降低源服務器負載》,除了使用有限的頁面規則以外,終于有一種另外設置重定向的辦法了,隻是有些呆闆,不能嵌入變量、不能設置複雜條件。

沒有想到9月份就在Cloudflare迎來了動态重定向功能,同時還有一批新的功能,有4種定

我們自己域名後綴的郵箱以前都是用的Godaddy免費轉發功能,再早些年用過35互聯的郵箱轉發,後來國内的郵箱轉發功能大部分被停掉,就一直在用Godaddy的,既有1個可收發的郵箱,也有100個轉發郵箱:

即使我們多數域名因為備案要求遷移回國内域名注冊商,但我還是保留了一個域名放在Godaddy,就是為了放置這些轉發郵箱,遷移到國内域名注冊商的域名隻需要把MX記錄

最近編寫了統計apache日志中訪問頁面尺寸的簡單php程序,發現www.emojiall.com這個網站中最近出現大量Microsoft Teams平台的圖片,這是微軟新近設計的3D風格Emoji,采用帶動畫效果的APNG格式,支持真彩色,比傳統的GIF動圖效果好很多,但唯一的缺點在于每個圖片的尺寸太大,複雜一些的Emoji圖片尺寸超過了1M。一個頁面中隻有一副或者幾幅這樣

在《Drupal網站接入CDN》和《MediaWiki網站接入CDN》中,為了讓Cloudflare和百度雲加速緩存html頁面,都是修改了header中的Cache Control:

上個月的每月AdSense郵件中看到Google推出一批新的發布商故事的消息:

See yourself - in the new Google for Publishers site

Explore how other website creators and ap

雖然我們前幾個月把網站接入Ezoic後效果并不理想,但Ezoic的一些文章和活動還是不錯的,上個月他們搞了一個Ezoic Content Month活動,4周每周做一個方面的主題活動,有博客文章、視頻教程、在線會議、白皮書下載、産品介紹、抽獎等,做得有聲有色的。👍

我當時

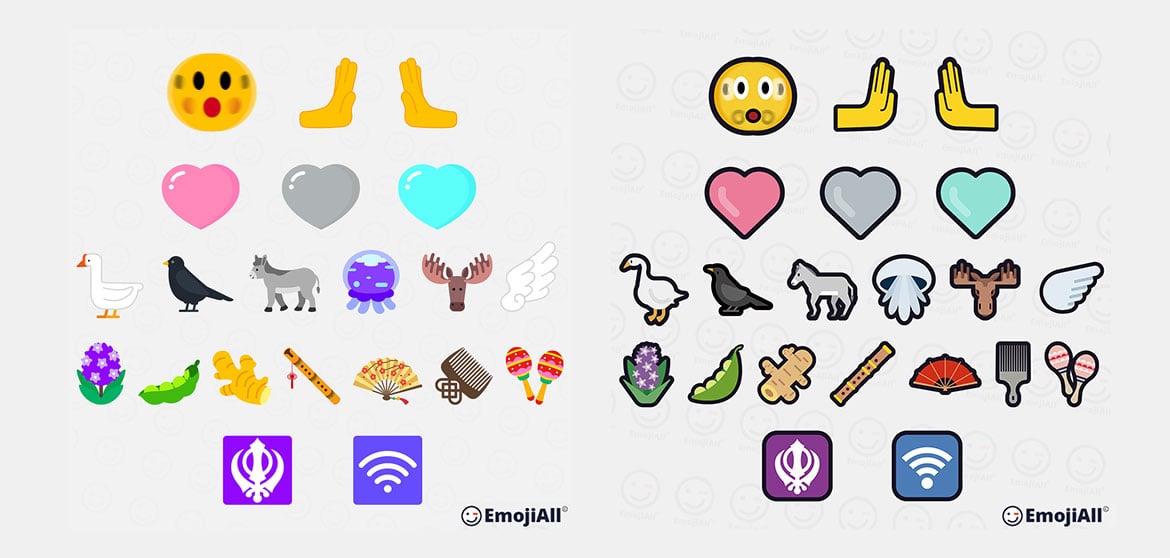

今天接到郵件Unicode® Emoji Charts v15.0正式發布了🎉

其實我們emojiall.com網站在上個月已經提前進行了Unicode 15.0和Emoji 15.0内容的添加,以前的12.0、13.0、14.0基本都是Unicode官方正式發布後,我們延遲一段時間添加和更新的,而這次同事們通力合作,提前進行了,而且在解

同事在檢查Apache日志的時候發現這種情況:名為“Chrome Privacy Preserving Prefetch Proxy”的爬蟲最近總是來訪問https://example.com/.well-known/traffic-advice 這個路徑,返回404或者403狀态碼,我去網上搜了一下,找到一些資料:

2002-2023 v11.7 a-j-e-0